Processamento de dados privados

O processamento de dados privados envolve executar um cluster de processamento de dados do Alteryx One Platform dentro de sua própria nuvem privada virtual (VPC) na AWS, no Azure ou no Google Cloud Platform. Essa combinação de sua infraestrutura com recursos e software de nuvem gerenciados pela Alteryx é comumente chamada de plano de computação privada ou um ambiente de processamento de dados privados.

Configurar o processamento de dados privados em seu provedor de nuvem

Use estes guias para configurar o processamento de dados privados no seu provedor de nuvem:

Modelo de responsabilidade compartilhada

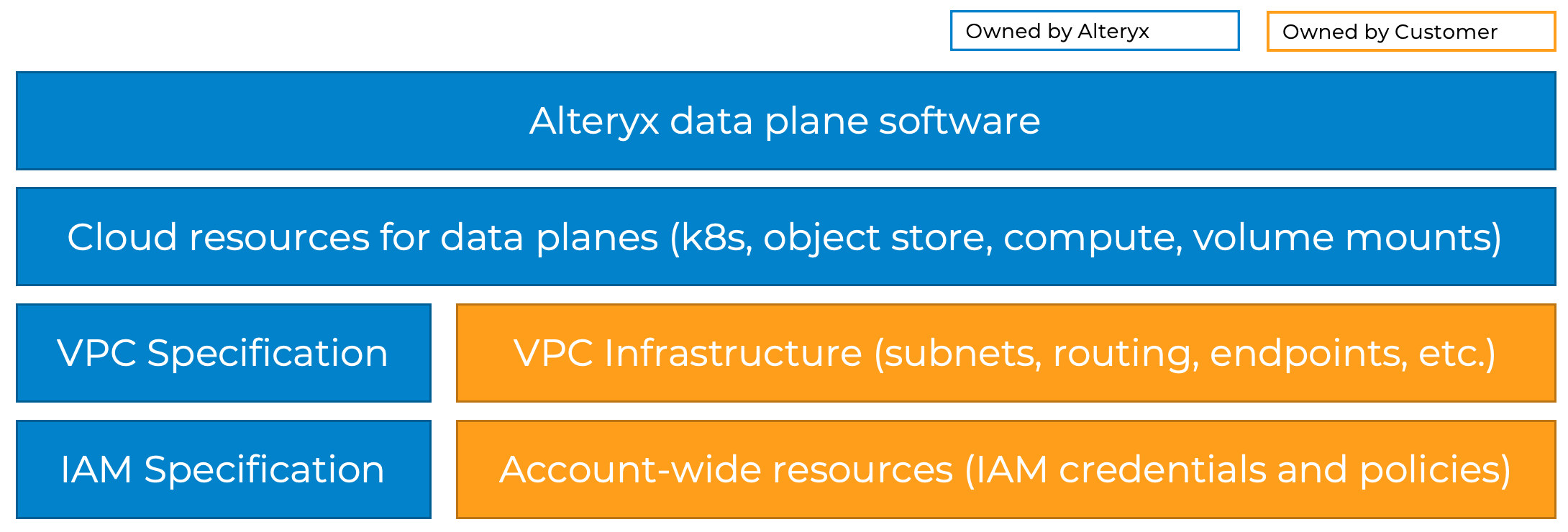

No cenário de tratamento de dados privados, o Alteryx One requer limites claros de propriedade. A matriz de responsabilidade compartilhada representa esses limites.

A Alteryx fornece a especificação para os recursos de toda a conta e a VPC. No processamento de dados privados, você é responsável pela implementação desta especificação.

Com a conta e a VPC disponíveis, a Alteryx gerencia ativamente a infraestrutura de recursos da nuvem e o software implantado na VPC.

Recurso | Clientes | Alteryx |

|---|---|---|

Recursos de conta/assinatura/projeto |

| Especificação |

Rede de nuvem | Infraestrutura de VPC/Vnet

| Especificação |

Recursos de nuvem |

| |

Software |

|

Recursos de conta/assinatura/projeto

No nível mais alto, o Alteryx requer um conjunto de permissões para executar um plano de dados privado. No entanto, você será o proprietário da conta da AWS, da assinatura do Azure ou do projeto do GCP e das credenciais e políticas do IAM correspondentes.

Nuvem privada virtual

No nível seguinte, o Alteryx define uma especificação para a VPC ou Vnet. Isso inclui a definição de um número de sub-redes, blocos CIDR, tabelas de rota e pontos de extremidade.

Você deve implementar a VPC ou Vnet de acordo com esta especificação.

Recursos de nuvem

Após concluir a configuração da conta e VPC da AWS, da assinatura e Vnet do Azure ou do projeto e VPC do GCP, faça login no Alteryx One para acionar o processo de provisionamento que cria o cluster privado de processamento de dados.

A Alteryx cria e gerencia esses recursos da nuvem por você.

Aplicativos em nuvem

Após provisionar os recursos necessários, o Alteryx implanta e mantém o software necessário para processar seus dados dentro do cluster privado.

A lista completa de recursos de nuvem varia de acordo com os aplicativos habilitados no seu ambiente privado de processamento de dados. Para obter mais informações, acesse a seção Aplicativos em nuvem desta página.

Recursos de nuvem

O Alteryx One usa pipelines de provisionamento automatizados com infraestrutura como código (IaC) para criar e manter esses recursos para você. O Alteryx One usa Terraform Cloud para o gerenciamento. O Terraform é uma ferramenta de IaC que permite definir e gerenciar recursos de infraestrutura por meio de arquivos de configuração legíveis por humanos. O Terraform Cloud é um produto de software como serviço (SaaS) fornecido pela Hashicorp. Os recursos de tratamento de dados privados são criados e gerenciados com um conjunto de arquivos Terraform, APIs do Terraform Cloud e agentes privados do Terraform Cloud em execução na infraestrutura da Alteryx.

A lista completa de recursos de nuvem varia de acordo com os aplicativos habilitados no seu ambiente privado de processamento de dados. Os recursos podem incluir:

Armazenamento de objetos: camada de armazenamento base para arquivos (por exemplo, conjuntos de dados carregados, saídas de trabalho, amostras de dados, cache e outros arquivos temporários do motor).

Funções e políticas do IAM: permissões necessárias para provisionar recursos de nuvem e implantar software.

Kubernetes: execução de instâncias de VM para alguns serviços e trabalhos do Alteryx One no plano de dados.

Computação (máquinas virtuais): recursos de computação necessários para executar trabalhos e serviços.

Gerenciador de segredos: armazenamento de segredos de infraestrutura.

Redis: mensagens de serviço a serviço dentro da VPC.

Sistema de arquivos compartilhados: armazenamento conectado à rede.

Processamento do Spark (se habilitado): processamento de trabalhos de dados grandes.

Os serviços específicos usados variam de acordo com o provedor de nuvem pública, da seguinte forma:

Serviço | AWS | Azure | GCP |

|---|---|---|---|

Armazenamento de objetos | S3 | Armazenamento de Blobs | Armazenamento do Google |

Funções e políticas do IAM | Funções do IAM Políticas do IAM | Funções do IAM Políticas do IAM | Funções do IAM |

Kubernetes | EKS | AKS | GKE |

Computação (máquinas virtuais) | EC2 | Máquinas virtuais | Instância de computação |

Gerenciamento de segredos | Gerenciador de segredos | Cofre de chaves | Gerenciador de segredos |

Redis | Amazon MemoryDB | Cache do Azure | Google MemoryStore |

Sistema de arquivos compartilhados | EFS | Arquivos do Azure | Google Filestore |

Processamento do Spark | EMR sem servidor | N/A | N/A |

Aplicativos em nuvem

O Alteryx One executa uma série de trabalhos e serviços dentro do ambiente privado de processamento de dados. A combinação exata de infraestrutura e software depende de quais aplicativos do Alteryx One estão implantados. Esses módulos possibilitam implantar apenas os recursos e o software de nuvem necessários para os aplicativos que você deseja executar.

Cada aplicativo tem um pacote definido que consiste em:

Permissões necessárias.

Configuração de rede necessária que inclui sub-redes e faixas de IP.

Recursos de nuvem gerenciados pela Alteryx.

Software gerenciado pela Alteryx.

Por exemplo, se você quiser implantar somente o Designer Cloud, há permissões e sub-redes específicas (com faixas de IP) que precisam ser configurados com antecedência. Após realizar a configuração, você pode fazer login no Alteryx One e iniciar o processo de implantação.

Se você quiser implantar apenas a execução no Cloud para o Desktop, há um conjunto diferente de permissões e sub-redes necessárias e uma caixa de seleção diferente para marcar no Alteryx One ao executar a implantação.

Para implantar ambos os pacotes no mesmo plano de computação privado, você deve concluir ambos os conjuntos de etapas de configuração e, em seguida, concluir a etapa de implantação para ambos.

Pacote do Designer Cloud

Ao implantar o pacote do Designer Cloud, o Alteryx One provisiona esses recursos de nuvem.

Serviços necessários

Consulte os nomes exatos de serviço para cada provedor de nuvem na seção recursos de nuvem.

Armazenamento de objetos

Kubernetes

Computação

Gerenciador de segredos

Redis

Sistema de arquivos compartilhados

(Opcional) Processamento do Spark

Grupos e tipos de nós

No cluster do Kubernetes, a Alteryx provisiona esses recursos de computação para cada provedor de nuvem. Esses tipos de nó e prioridades podem mudar com o tempo à medida que o provedor de nuvem evolui. Por enquanto, a meta do Alteryx é alcançar o equilíbrio entre alguns fatores.

Os tipos de máquina AMD são mais baratos do que tipos de máquina Intel.

Alguns tipos de trabalho são executados melhor com nós otimizados para memória ou computação. No entanto, para alguns provedores de nuvem, esses tipos de nó são muito mais caros, enquanto os de propósito geral são mais acessíveis.

A AWS permite que a Alteryx especifique uma ordem de prioridade dos tipos de nó e os provisiona conforme necessário na ordem de prioridade. A Alteryx recomenda esta ordem: tipos de máquina AMD otimizados para memória, tipos de máquina Intel e, em seguida, tipos de máquina de uso geral.

Tipo de grupo de nós | AWS | Azure | GCP |

|---|---|---|---|

| t3a.2xlarge t3.2xlarge | Standard_D2s_v3 | n2d-standard-2 |

| r6a.2xlarge r6i.2xlarge m6a.4xlarge m6i.4xlarge | Standard_B16as_v2 | n2d-standard-16 |

| Igual a | Igual a | Igual a |

| Igual a | Igual a | Igual a |

| Igual a | Igual a | Igual a |

Os grupos de nós convert, data-system, file-system e photon têm um conjunto de escalas mínimo de 1 e máximo de 30.

Software

No cluster do Kubernetes, o pacote Designer Cloud usa trabalhos sob demanda e serviços de execução longa.

Trabalhos sob demanda do Kubernetes

Para trabalhos sob demanda do Kubernetes, o Alteryx One recupera uma imagem de contêiner (do cache ou de um armazenamento central) e a implanta em um pod efêmero com validade pela duração do trabalho. Todos os executáveis estão em Java ou Python.

conversion-jobs: converte conjuntos de dados de um formato para outro conforme necessário em um fluxo de trabalho.

connectivity-jobs: conecta-se a sistemas de dados externos em tempo de execução.

photon-jobs: o Photon é um motor de tempo de execução de preparo e combinação na memória em tempo de execução para conjuntos de dados menores.

amp-jobs: o AMP é um motor de tempo de execução de preparo e combinação na memória da Alteryx utilizado principalmente no Designer Cloud.

publish-jobs: grava dados processados no destino de saída especificado no fluxo de trabalho.

Serviços de longa execução do Kubernetes

A Alteryx usa o Argo CD para implantar e manter serviços de execução longa em seu cluster do Kubernetes. O Argo CD é uma ferramenta declarativa de entrega contínua de GitOps para Kubernetes.

A maioria dos serviços de execução longa no cluster serve uma função utilitária para permitir que o Alteryx monitore a integridade do cluster, dimensione o cluster e importe/exporte segredos de e para o armazenamento de chaves nativo da nuvem e o armazenamento de segredos do Kubernetes. Esses serviços são comuns a todos os pacotes que utilizam o Kubernetes e apenas uma instância desses serviços é executada por vez, mesmo quando você especificar múltiplos pacotes que os exigem.

teleport-agent: configura uma maneira segura para o SRE daAlteryx se conectar ao cluster para solução de problemas. O Alteryx One extrai o gráfico do helm do repositório https://charts.releases.teleport.dev. A Alteryx não verifica esta imagem de terceiros.

datadog-agent: coleta logs e métricas do cluster. O Alteryx One extrai o gráfico do helm do repositório https://helm.datadoghq.com. A Alteryx não verifica esta imagem de terceiros.

keda: dimensionamento automático de serviços de execução longa com base em métricas personalizadas com suporte para kafka. A Alteryx não verifica esta imagem de terceiros.

external-secrets: importe/exporte entre o Gerenciador de segredos do AWS ou segredos do cofre de chaves de e para o armazenamento de segredos do Kubernetes. A Alteryx não verifica esta imagem de terceiros.

cluster-autoscaler: dimensione nós EKS, AKS ou GKE com base na demanda do pod. A Alteryx não verifica esta imagem de terceiros.

metrics-server: permite que o EKS, AKS ou GKE use a API de métricas. A Alteryx não verifica esta imagem de terceiros.

kubernetes-reflector: replicação do segredo de

dockerConfigJsonem todos os namespaces. A Alteryx não verifica esta imagem de terceiros.

O pacote Designer Cloud também implanta serviços de execução longa que atendem a necessidades específicas.

data-service: conecta-se a sistemas de dados externos em tempo de design por meio da API JDBC. A Alteryx desenvolveu este serviço. A Snyk verifica a imagem em busca de vulnerabilidades.

Nota

Ocasionalmente, a Alteryx precisa atualizar as permissões necessárias ou a configuração de rede à medida que os aplicativos de nuvem evoluem. Como proprietário desses componentes, a Alteryx notifica você sobre as alterações necessárias. Você terá 60 dias para fazer as atualizações. Após esse período, a Alteryx enviará as novas versões do aplicativo. Se você não tiver concluído a ação necessária até então, poderá sofrer degradação ou interrupção do processamento de dados em seu ambiente privado.

Pacote do Workspace Execution

Ao implantar o pacote do Workspace Execution, o Alteryx One provisiona esses recursos de nuvem.

Serviços necessários

O pacote da Workspace Execution não utiliza o Kubernetes. Em vez disso, o pacote implanta uma imagem de máquina que contém todos os softwares necessários para executar os fluxos de trabalho do Designer. Dessa forma, o pacote usa somente o serviço de computação de cada provedor de nuvem. Os nomes exatos de serviço de cada provedor de nuvem estão na seção Recursos de nuvem.

Computação

Dimensionar grupos e tipos de nó automaticamente

A Workspace Execution implanta duas ou mais máquinas virtuais em um grupo de dimensionamento automático.

Esses tipos de nó e prioridades podem mudar com o tempo à medida que o provedor de nuvem evolui. Por enquanto, a meta do Alteryx é alcançar o equilíbrio entre alguns fatores.

Os tipos de máquina AMD são mais baratos do que tipos de máquina Intel.

A AWS permite que a Alteryx especifique uma ordem de prioridade dos tipos de nó e os provisiona conforme necessário na ordem de prioridade. A Alteryx recomenda esta ordem: tipos de máquina AMD otimizados para memória, tipos de máquina Intel e, em seguida, tipos de máquina de uso geral.

AWS | Azure | GCP | |

|---|---|---|---|

Tipo de nó | m5a.4xlarge | Standard_B16as_v2 | n2d-standard-16 |

Software

Em uma máquina virtual, o pacote da execução no Cloud para o Desktop executa alguns serviços utilitários para monitoramento, bem como os trabalhadores de mecanismo que processam trabalhos do Designer.

cefd-worker: esses trabalhadores executam o motor na memória da Alteryx para iniciar conexões com fontes de dados, processar dados e publicar saídas de trabalhos. Os trabalhos são conteinerizados e executados dentro de um contêiner na máquina virtual.

consumer-service: esse serviço consome mensagens de uma fila do Kafka que é alimentada por um serviço do Alteryx One no plano de controle. Essas mensagens são o acionador para executar um fluxo de trabalho.

teleport-agent: configura uma maneira segura para o SRE daAlteryx se conectar ao cluster para solução de problemas. O Alteryx One extrai o gráfico do helm do repositório https://charts.releases.teleport.dev. A Alteryx não verifica esta imagem de terceiros.

datadog-agent: coleta logs e métricas do cluster. O Alteryx One extrai o gráfico do helm do repositório https://helm.datadoghq.com. A Alteryx não verifica esta imagem de terceiros.

Pacote do Machine Learning

Ao implantar o pacote do Machine Learning, o Alteryx One provisiona esses recursos de nuvem.

Serviços necessários

Consulte os nomes exatos de serviço para cada provedor de nuvem na seção recursos de nuvem.

Armazenamento de objetos

Kubernetes

Computação

Gerenciador de segredos

Redis

Sistema de arquivos compartilhados

(Opcional) Processamento do Spark

Grupos e tipos de nós

No cluster do Kubernetes, provisionamos os recursos de computação a seguir para cada provedor de nuvem. Esses tipos e prioridades de nó podem mudar com o tempo à medida que o provedor de nuvem evolui. Por enquanto, buscamos o equilíbrio entre alguns fatores:

Os tipos de máquina AMD são mais baratos do que tipos de máquina Intel

Alguns tipos de trabalho são executados melhor com nós otimizados para memória ou computação, mas em alguns provedores de nuvem, esses tipos de nó são muito mais caros, enquanto os de uso geral são muito mais acessíveis

A AWS nos permite especificar uma ordem de prioridade dos tipos de nó e os provisionará conforme necessário em ordem de prioridade. Em ordem de preferência, use tipos de máquina AMD otimizados para memória, tipos de máquina Intel e, em seguida, para os tipos de máquina de uso geral.

Tipo de grupo de nós | AWS | Azure | GCP |

|---|---|---|---|

| t3a.2xlarge t3.2xlarge | Standard_D2s_v3 | n2d-standard-2 |

| r6a.2xlarge r6i.2xlarge m6a.4xlarge m6i.4xlarge | Standard_B16as_v2 | n2d-standard-16 |

O grupo de nós automl tem um conjunto de escalas mínimo de 1 e máximo de 30.

Software

No cluster do Kubernetes, o pacote Machine Learning usa trabalhos sob demanda e serviços de execução longa.

Trabalhos sob demanda do Kubernetes

Para trabalhos sob demanda do Kubernetes, o Alteryx One recupera uma imagem de contêiner (do cache ou de um armazenamento central) e a implanta em um pod efêmero com validade pela duração do trabalho.

automl-jobs: serviço de trabalho para treinamento e execução de modelos.

Serviços de longa execução do Kubernetes

A Alteryx usa o Argo CD para implantar e manter serviços de execução longa em seu cluster do Kubernetes. O Argo CD é uma ferramenta declarativa de entrega contínua de GitOps para Kubernetes.

A maioria dos serviços de execução longa no cluster serve uma função utilitária para permitir que o Alteryx monitore a integridade do cluster, dimensione o cluster e importe/exporte segredos de e para o armazenamento de chaves nativo da nuvem e o armazenamento de segredos do Kubernetes. Esses serviços são comuns a todos os pacotes que utilizam o Kubernetes e apenas uma instância desses serviços é executada por vez, mesmo quando você especificar múltiplos pacotes que os exigem.

teleport-agent: configura uma maneira segura para o SRE daAlteryx se conectar ao cluster para solução de problemas. O Alteryx One extrai o gráfico do helm do repositório https://charts.releases.teleport.dev. A Alteryx não verifica esta imagem de terceiros.

datadog-agent: coleta logs e métricas do cluster. O Alteryx One extrai o gráfico do helm do repositório https://helm.datadoghq.com. A Alteryx não verifica esta imagem de terceiros.

keda: dimensionamento automático de serviços de execução longa com base em métricas personalizadas com suporte para kafka. A Alteryx não verifica esta imagem de terceiros.

external-secrets: importe/exporte entre o Gerenciador de segredos do AWS ou segredos do cofre de chaves de e para o armazenamento de segredos do Kubernetes. A Alteryx não verifica esta imagem de terceiros.

cluster-autoscaler: dimensione nós EKS, AKS ou GKE com base na demanda do pod. A Alteryx não verifica esta imagem de terceiros.

metrics-server: permite que o EKS, AKS ou GKE use a API de métricas. A Alteryx não verifica esta imagem de terceiros.

kubernetes-reflector: replicação do segredo de

dockerConfigJsonem todos os namespaces. A Alteryx não verifica esta imagem de terceiros.

Pacote do Auto Insights

Ao implantar o pacote do Auto Insights, o Alteryx One provisiona esses recursos de nuvem.

Serviços necessários

Consulte os nomes exatos de serviço para cada provedor de nuvem na seção recursos de nuvem.

Armazenamento de objetos

Kubernetes

Computação

Gerenciador de segredos

Redis

Sistema de arquivos compartilhados

Grupos e tipos de nós

No cluster do Kubernetes, provisionamos os recursos de computação a seguir para cada provedor de nuvem. Esses tipos e prioridades de nó podem mudar com o tempo à medida que o provedor de nuvem evolui. Por enquanto, buscamos o equilíbrio entre alguns fatores:

Os tipos de máquina AMD são mais baratos do que tipos de máquina Intel.

Alguns tipos de trabalho são executados melhor com nós otimizados para memória ou computação, mas em alguns provedores de nuvem, esses tipos de nó são muito mais caros, enquanto os de uso geral são muito mais acessíveis.

A AWS nos permite especificar uma ordem de prioridade dos tipos de nó e os provisionará conforme necessário em ordem de prioridade. Em ordem de preferência, use tipos de máquina AMD otimizados para memória, tipos de máquina Intel e, em seguida, para os tipos de máquina de uso geral.

Tipo de grupo de nós | AWS | Azure | GCP |

|---|---|---|---|

| t3a.2xlarge t3.2xlarge | Standard_D2s_v3 | n2d-standard-2 |

| r6a.2xlarge r6i.2xlarge m6a.4xlarge m6i.4xlarge | Standard_B16as_v2 | n2d-standard-16 |

O grupo de nós de common-job tem um conjunto de escalas mínimo de 1 e máximo de 30.

Software

No cluster do Kubernetes, o pacote Auto Insights usa trabalhos sob demanda e serviços de execução longa.

Trabalhos sob demanda do Kubernetes

Para trabalhos sob demanda do Kubernetes, o Alteryx One recupera uma imagem de contêiner (do cache ou de um armazenamento central) e a implanta em um pod efêmero com validade pela duração do trabalho.

Trabalhos do Auto Insights são orquestrados pelo Airflow.

data-uploader: serviço de trabalho para ingestão de conjuntos de dados do VFS no ClickHouse.

Serviços de longa execução do Kubernetes

A Alteryx usa o Argo CD para implantar e manter serviços de execução longa em seu cluster do Kubernetes. O Argo CD é uma ferramenta declarativa de entrega contínua de GitOps para Kubernetes.

A maioria dos serviços de execução longa no cluster serve uma função utilitária para permitir que o Alteryx monitore a integridade do cluster, dimensione o cluster e importe/exporte segredos de e para o armazenamento de chaves nativo da nuvem e o armazenamento de segredos do Kubernetes. Esses serviços são comuns a todos os pacotes que utilizam o Kubernetes e apenas uma instância desses serviços é executada por vez, mesmo quando você especificar múltiplos pacotes que os exigem.

teleport-agent: configura uma maneira segura para o SRE daAlteryx se conectar ao cluster para solução de problemas. O Alteryx One extrai o gráfico do helm do repositório https://charts.releases.teleport.dev. A Alteryx não verifica esta imagem de terceiros.

datadog-agent: coleta logs e métricas do cluster. O Alteryx One extrai o gráfico do helm do repositório https://helm.datadoghq.com. A Alteryx não verifica esta imagem de terceiros.

keda: dimensionamento automático de serviços de execução longa com base em métricas personalizadas com suporte para kafka. A Alteryx não verifica esta imagem de terceiros.

external-secrets: importe/exporte entre o Gerenciador de segredos do AWS ou segredos do cofre de chaves de e para o armazenamento de segredos do Kubernetes. A Alteryx não verifica esta imagem de terceiros.

cluster-autoscaler: dimensione nós EKS, AKS ou GKE com base na demanda do pod. A Alteryx não verifica esta imagem de terceiros.

metrics-server: permite que o EKS, AKS ou GKE use a API de métricas. A Alteryx não verifica esta imagem de terceiros.

kubernetes-reflector: replicação do segredo de

dockerConfigJsonem todos os namespaces. A Alteryx não verifica esta imagem de terceiros.

O pacote Auto Insights também implanta serviços de execução longa que atendem a necessidades específicas.

clickhouse: um sistema de gerenciamento de banco de dados orientado por colunas do código aberto para o armazenamento de conjuntos de dados do Auto Insights. O gráfico do Helm é desenvolvido pela Alteryx e usa uma imagem de terceiros do https://hub.docker.com/r/clickhouse/clickhouse-server. A Alteryx não verifica esta imagem de terceiros.

altinity-clickhouse-operator: um operador do Kubernetes do código aberto com a finalidade de gerenciar a implantação do ClickHouse. O gráfico do Helm é desenvolvido pela Alteryx e é baseado nos recursos do Kubernetes do https://github.com/Altinity/clickhouse-operator/blob/master/deploy/operator/clickhouse-operator-install-bundle.yaml. Ele usa uma imagem de terceiros do https://hub.docker.com/r/altinity/clickhouse-operator. A Alteryx não verifica esta imagem de terceiros.

airflow: um serviço de gerenciamento de fluxo de trabalho de código aberto com a finalidade de orquestrar trabalhos sob demanda para o Auto Insights, como a ingestão de conjuntos de dados no ClickHouse. O Alteryx One coleta o gráfico do helm de https://github.com/apache/airflow/tree/main/chart. Para instalar pacotes adicionais, o Alteryx gerencia e verifica uma bifurcação da imagem de terceiros do https://hub.docker.com/r/apache/airflow.

query-engine: um aplicativo para ingerir conjuntos de dados do Auto Insights no plano de dados privado e executar consultas nesses conjuntos de dados a partir do plano de controle.

Continuidade dos negócios

Os ambientes privados de processamento de dados estão disponíveis em regiões que têm pelo menos três zonas de disponibilidade. Isso permite que o ambiente de processamento de dados privado seja executado em duas zonas de disponibilidade e faça failover para a terceira.

Você é responsável pelos backups para o armazenamento de objetos privados.

Dependendo do tipo de trabalho, os trabalhos de processamento de dados são executados em um pod efêmero em um cluster do Kubernetes ou em um contêiner em uma máquina virtual. Se uma interrupção afetar um trabalho em execução ativa, é provável que o trabalho falhe e você precisará executá-lo novamente.

Regiões compatíveis

O Alteryx One tem os seguintes requisitos para executar um ambiente privado de processamento de dados em uma determinada região:

A região deve ter três ou mais zonas de disponibilidade.

A região deve fornecer os recursos de nuvem necessários, conforme descrito na seção Recursos de nuvem.

A região deve fornecer os tipos de nó necessários, conforme descrito na seção Aplicativos de nuvem.

Estas são as regiões disponíveis para cada provedor de nuvem:

Região global da nuvem | Região | AWS | Azure | GCP |

|---|---|---|---|---|

África | Joanesburgo, África do Sul | southafricanorth | ||

Ásia-Pacífico | Deli, Índia | asia-south2 | ||

Hong Kong | ap-east-1 | eastasia | asia-east2 | |

Indonésia | asia-southeast2 | |||

Mumbai, Índia | ap-south-1 | asia-south1 | ||

Pune, Índia | centralindia | |||

Osaka, Japão | asia-northeast2 | |||

Seul, Coreia do Sul | ap-northeast-2 | koreacentral | asia-northeast3 | |

Singapura | ap-southeast-1 | southeastasia | asia-southeast1 | |

Sydney, Austrália | ap-southeast-2 | australiaeast | australia-southeast1 | |

Taiwan | asia-east1 | |||

Tóquio, Japão | ap-northeast-1 | japaneast | asia-northeast1 | |

Europa | Bélgica | europe-west1 | ||

Berlim, Alemanha | europe-west10 | |||

Finlândia | europe-north1 | |||

Frankfurt, Alemanha | eu-central-1 | germanywestcentral | europe-west3 | |

Gävle, Suécia | swedencentral | |||

Irlanda | eu-west-1 | northeurope | ||

Londres, Reino Unido | eu-west-2 | uksouth | europe-west2 | |

Madri, Espanha | europe-southwest1 | |||

Milão, Itália | europe-west8 | |||

Holanda | westeurope | europe-west4 | ||

Oslo, Noruega | norwayeast | |||

Paris, França | eu-west-3 | francecentral | europe-west9 | |

Estocolmo, Suécia | eu-north-1 | |||

Turim, Itália | europe-west12 | |||

Varsóvia, Polônia | polandcentral | europe-central2 | ||

Zurique, Suíça | switzerlandnorth | |||

Oriente Médio | Catar | qatarcentral | ||

Emirados Árabes Unidos | uaenorth | |||

América do Norte | Arizona | westus3 | ||

Califórnia | us-west2 | |||

Iowa | centralus | us-central1 | ||

Montreal, Canadá | ca-central-1 | northamerica-northeast1 | ||

Toronto, Canadá | canadacentral | |||

Nevada | us-west4 | |||

Virgínia do Norte | us-east-1 | |||

Ohio | us-east-2 | us-east5 | ||

Óregon | us-west-2 | us-west1 | ||

Carolina do Sul | us-east1 | |||

Texas | southcentralus | |||

Utah | us-west3 | |||

Virgínia | eastus | us-east4 | ||

eastus2 | ||||

Washington | westus2 | |||

América do Sul | São Paulo, Brasil | sa-east-1 | brazilsouth | southamerica-east1 |